原文:Stacy Muur编译:GWEI Research

今天,基于zkSync的Merlin DEX遭受了超过110万美元的攻击。CertiK是一家负责审核70%项目的公司,这让人们不禁产生疑问:我们能相信审计吗?

现在是研究审计过的协议被攻击的案例,看看安全是否有保障的时候了↓

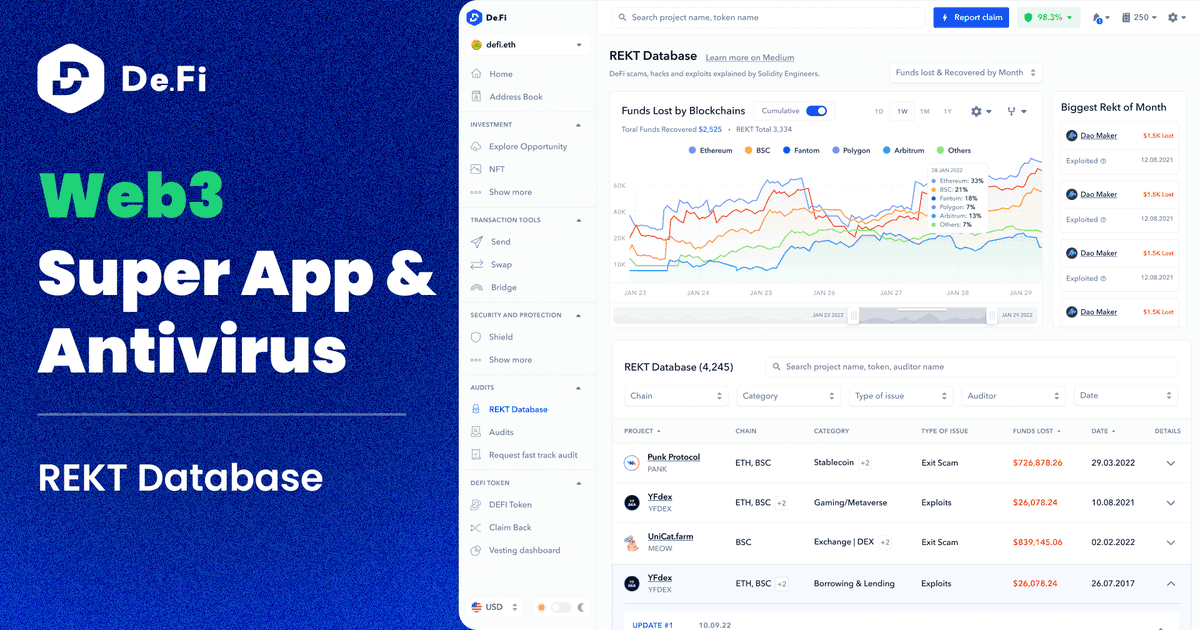

通过使用REKT Database服务进行了分析,该服务自2011年以来收集了Web3中发生的退出骗局和漏洞利用的信息。数据库包含了超过3000条黑客攻击记录。

你可以在这里访问:https://de.fi/rekt-database/

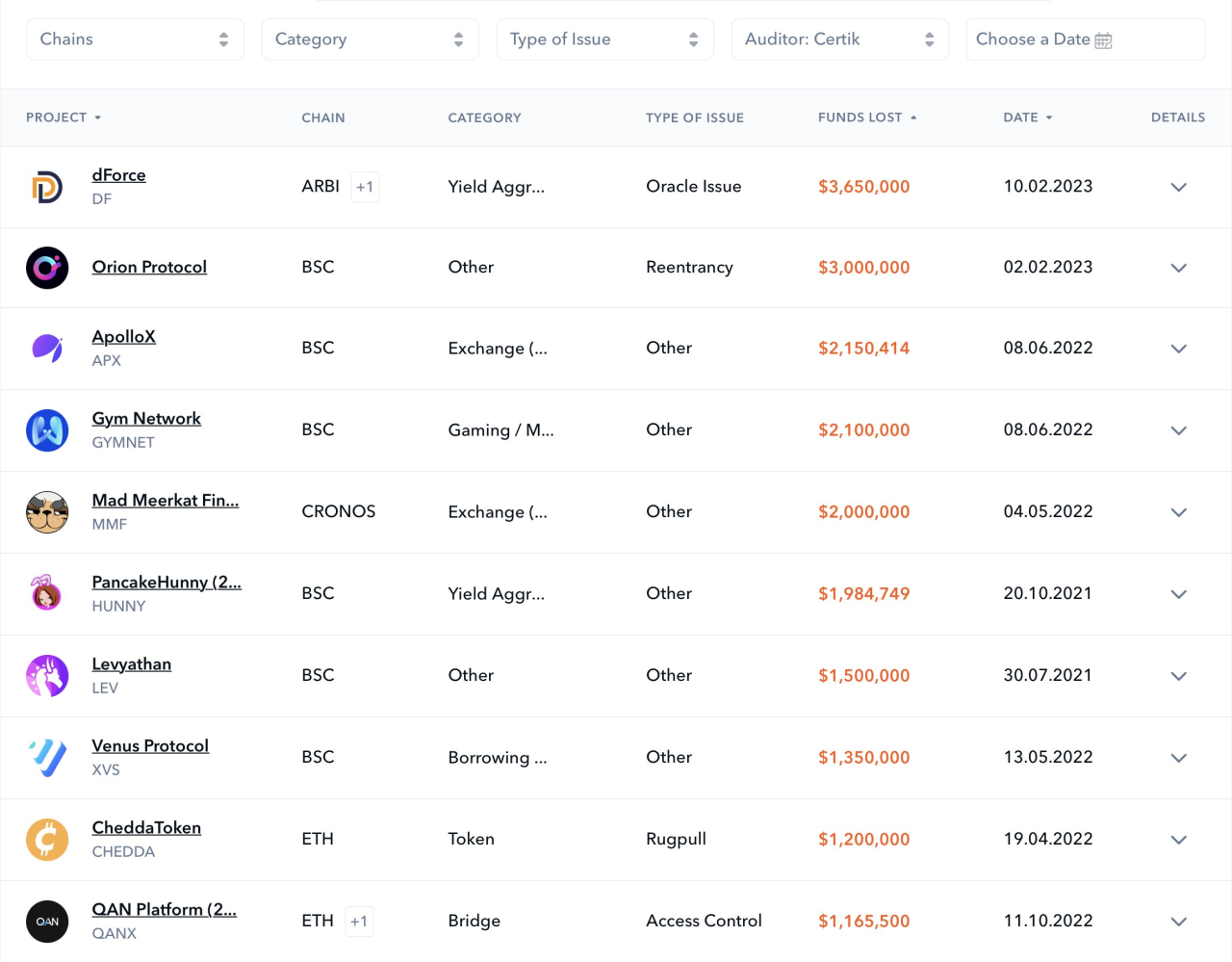

CertiK负责Web3中大约70%的所有审计,已经审计了REKT Database中的33家公司(今天已经更新到35家)。此外,他们还审计了尚未添加到数据库的Merlin DEX(编译时Merlin DEX已经被添加),使其成为他们审计出问题的第34家公司。

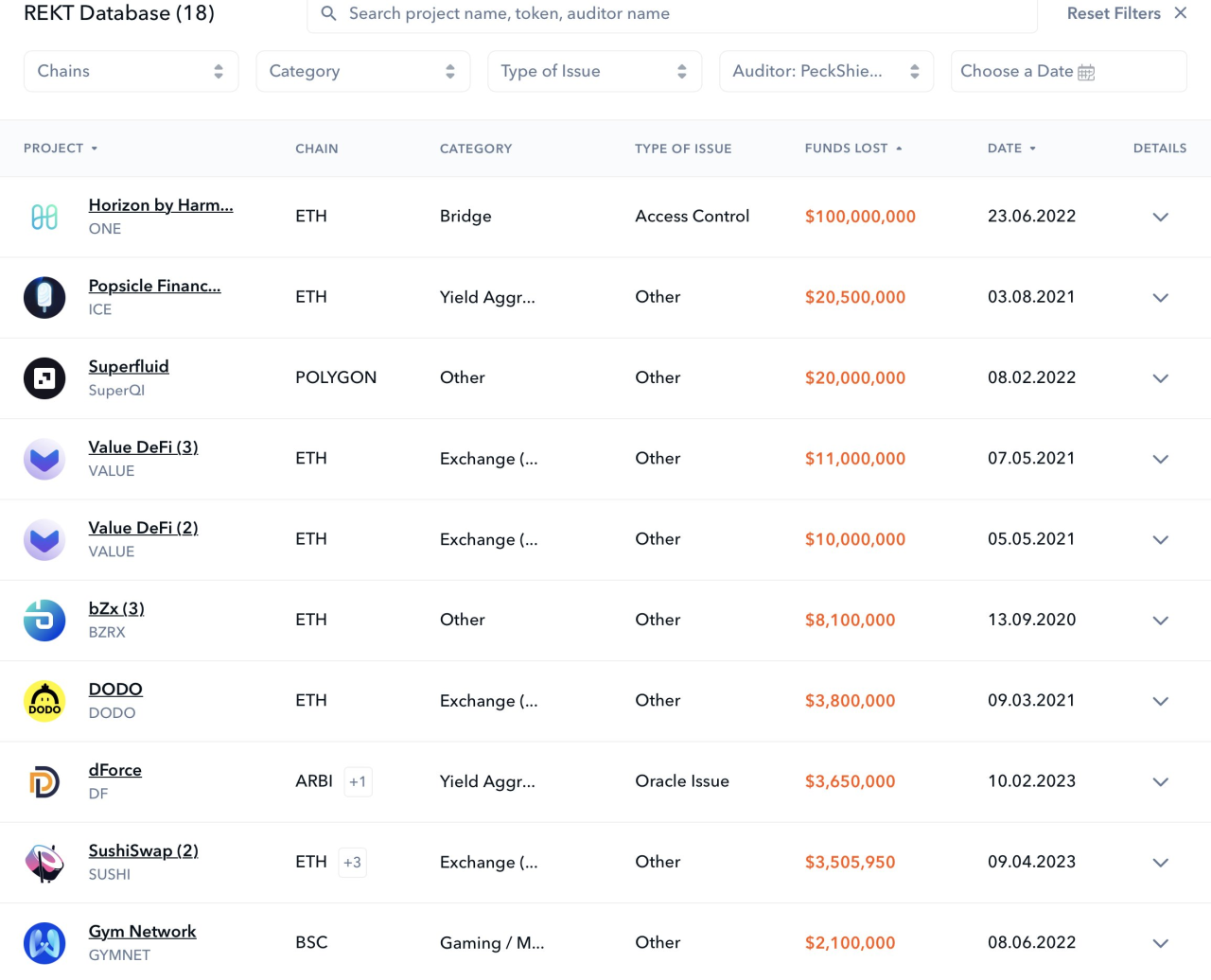

在反向评级中,PeckShield Inc.在CertiK之后排名第二,有18起漏洞利用和资金抽逃事件。

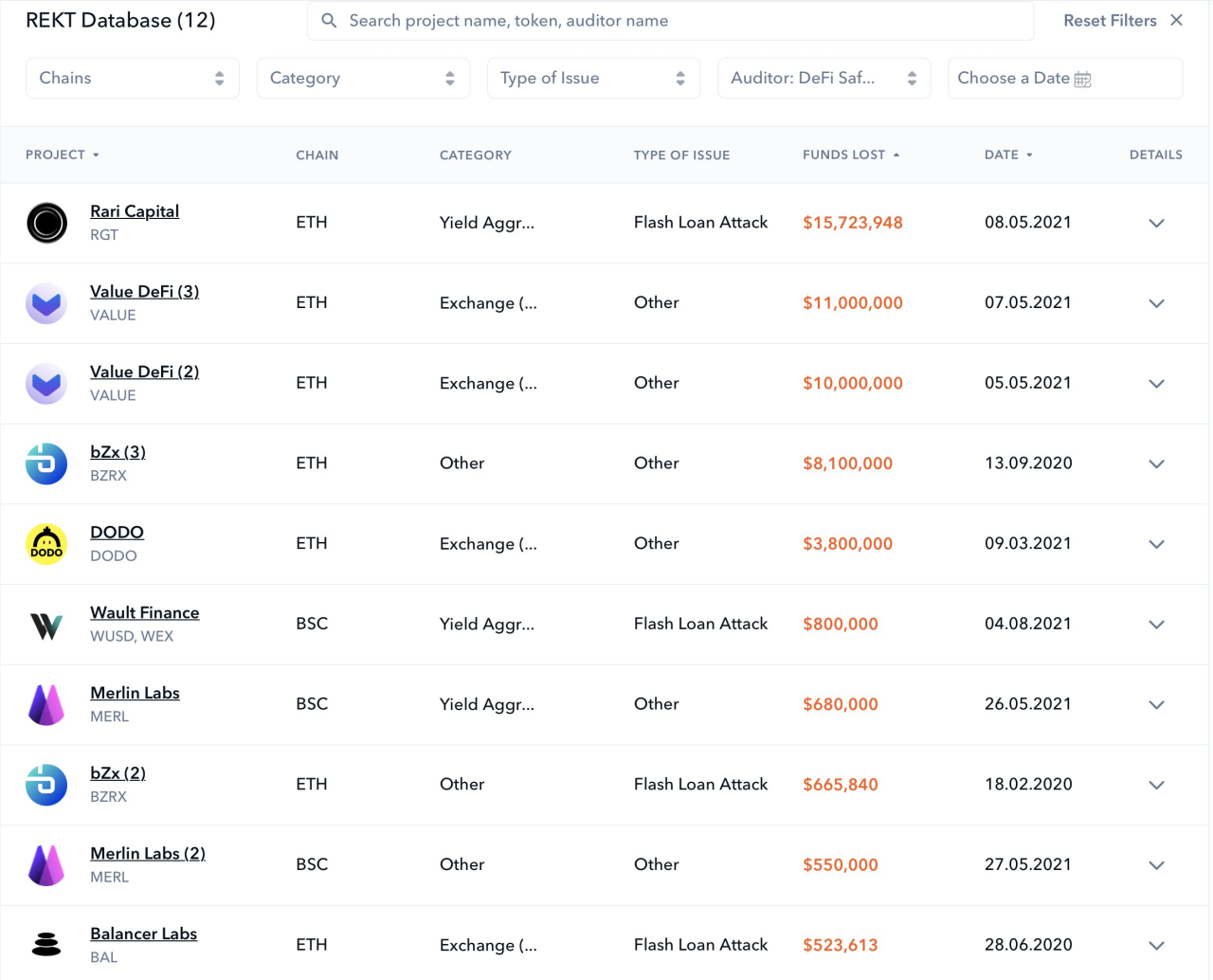

名单上的下一个是DeFi Safety,已经遇到了12起黑客攻击。值得欣慰的是,自2021年以来,他们没有审计过任何被黑客攻击的项目。

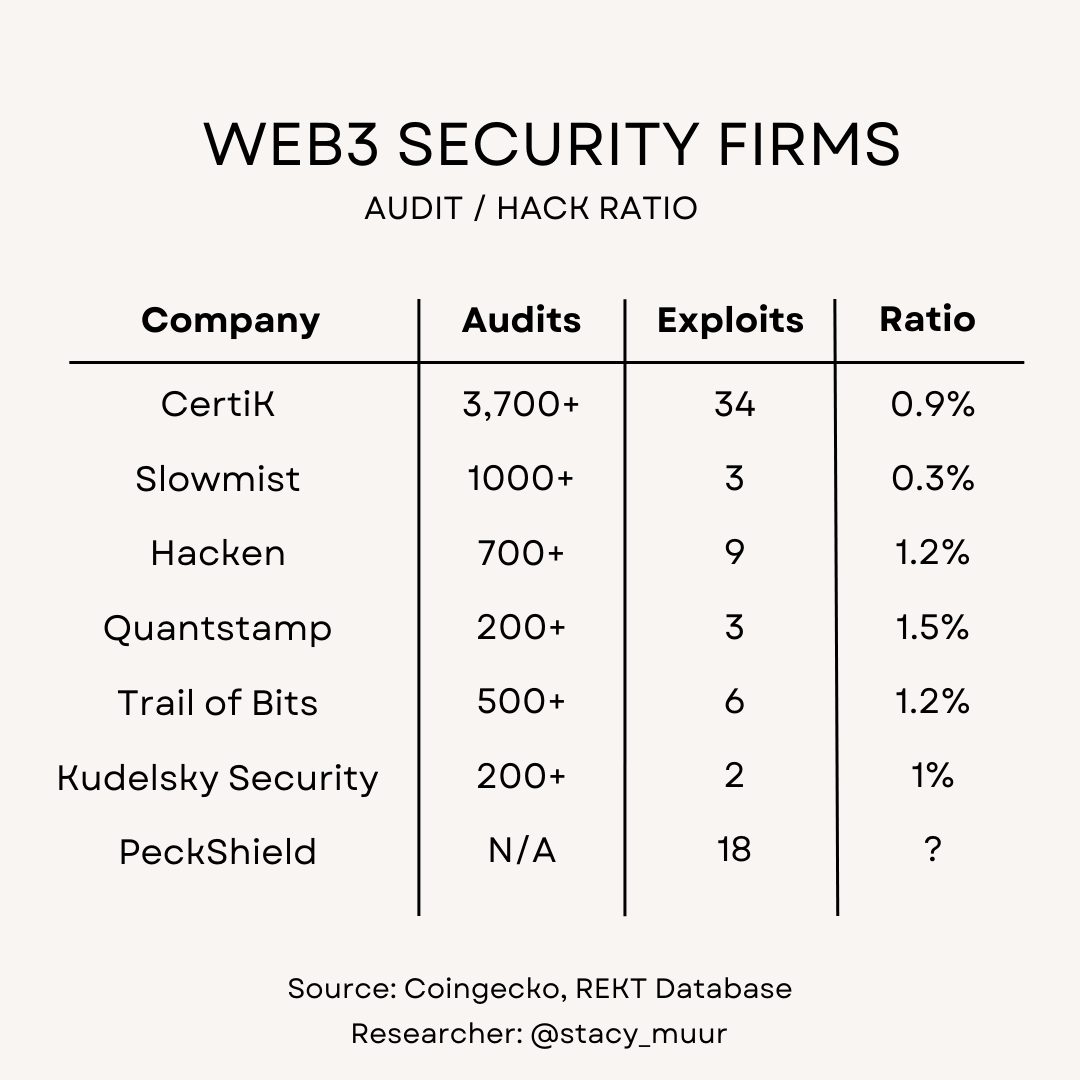

此外,我还尝试根据公司的审计/黑客比例编制了一份顶级安全公司的清单。为了构建这个名单,我使用了@coingecko对最佳审计公司的评级以及上面提到的REKT Database。这是评级名单↓

需要注意的是,每起黑客攻击事件都应该根据具体情况进行评估,上面的表格不应被视为关于审计公司成功率的可靠信息来源,因为它过于笼统。

以下是我研究的简明总结:审计不能保证安全。

在我的加密行业职业生涯中,我曾为许多接受过安全审计的公司工作。在大多数情况下,关键漏洞是由内部开发人员发现的。

通常,审计会通过一个潜在漏洞的通用脚本进行。然而,每家公司都有独特的代码和架构,需要定制化的考虑。一个月内进行深入审计是否可行?说实话,我对此表示怀疑。

一般来说,安全审计可以提高将资金分配给特定智能合约的SAFU的概率。没有经过审计的项目更容易受到黑客攻击和资金抽逃的影响。

然而,请记住,没有人可以保证100%的安全。

果你觉得这个帖子有帮助,请通过点赞和转发支持我。我很快会分享更多有趣的内容,如果你喜欢这类研究,请关注我<3

!注意安全,自己做研究(DYOR),只投资你能承受损失的资金。

以下是该贴的一些评论及回复

评论1:我读到的一件事是,即使经过审计,协议的升级或新添加也可能存在漏洞,但该部分没有接受审计。在具体情况下也应考虑这一点。作者回复:确实如此。一些项目在智能合约中应用时间锁来最大限度地提高安全性,但这可能会在早期阶段显著减缓开发速度。 因此,理想的情况是审计+时间锁+漏洞赏金。然而,即使采取这些措施,也没有任何项目可以保证100%的安全。评论2:很好的帖子,Stacy。我建议在审计之外再加上漏洞赏金竞赛。作者回复:是的,漏洞赏金计划确实很有帮助。如果一家公司愿意拨出数百万美元用于漏洞赏金计划,那么他们99.98%确定自己的系统没有漏洞 🙂

币圈最新消息

币圈最新消息